2016年6月14日にJTBが「793万件のデータ漏洩した」と発表しました。

JTBのオンラインサービスから793万件の個人情報が流出したおそれがある。原因は標的型攻撃メールを社員が開いてしまい、ウイルスに感染したため。実在する取引先企業のメールアドレスになりすまし、航空券の偽装PDFファイルをメールで送りつける巧妙なものだった。(読売新聞、2016年6月15日)

調べてみると、この「偽装PDFファイル」が意外と簡単に作れることが分かったのでメモしておきます。

RLOでファイル名を偽装する

パソコンのテキストには「タブ」や「改行」などの制御文字があります。

このような制御文字の一つに「RLO」というものがあり「文字列を右から左に表示して上書きする」という効果があります。

例えば

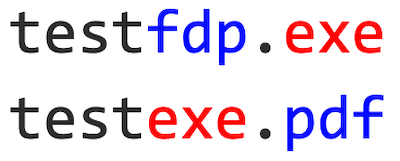

「test{RLO}fdp.exe」

というファイル名があったとします。

「{RLO}」は制御文字とします。これ以降の文字列は右から左に表示され、制御文字そのものは表示されないので

「testexe.pdf」

と表示されます。

つまり見た目はpdfファイルで実態はexeファイルになります。

なお、制御文字の挿入は一般のWindowsパソコンでもできます。

ファイル名の変更をする際に挿入箇所にカーソルを合わせて右クリックから「Unicode制御文字の挿入」-「RLO」を選択するだけです。

圧縮ファイルを添付する

今回のJTBの事案では「送られたメールには圧縮ファイルが添付され

・pdfファイル

・pdfに偽装されたexeファイル

が入っていた」そうです。exeファイルならばアイコンをpdfファイルと同じにすることもできますし上述の通り拡張子は「.pdf」なので区別ができません。

これだとうっかり「pdfに偽装されたexeファイル」を開いてしまうでしょう。

まとめ

おまけに送信元のメールアドレスも実在の取引先のものに偽装されていたそうです。

「得体のしれないexeファイルを開いてしまうと危険である」ということは浸透していますが、上述のような偽装があると防ぎようがなかった気がします。メールを受信してexeファイルを開いてしまった担当者を責めるのは酷だと思います。

コメント